Wireless Security - Integrity Attacks الأمن اللاسلكي - هجمات التكامل او النزاهة

Wireless Security - Integrity Attacks الأمن اللاسلكي - هجمات النزاهة

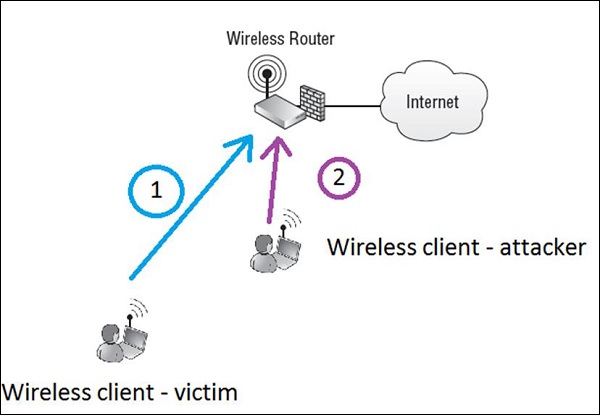

سلامة المعلومات هي خاصية تضمن عدم العبث بالبيانات ، عند الانتقال من النقطة A إلى النقطة B عبر الشبكة (سواء السلكية أو السلكية). عند الحديث عن الاتصالات اللاسلكية، أجهزة الراديو 802.11 يمكن سمع من قبل أي 3 الثالثة الطرف عن تردد القناة نفسها. يتم توضيح نوع بسيط من الهجوم على سلامة المعلومات في الرسم البياني التالي -

دعنا نتخيل أن العميل اللاسلكي الشرعي المسمى الضحية (الخطوة 1) يكتب بريدًا إلكترونيًا إلى الصديق (البريد الإلكتروني سيذهب إلى الإنترنت) ، ويطلب إعادة أموال بقيمة 1000 دولار ويضع رقم الحساب المصرفي في البريد الإلكتروني.

بافتراض عدم تشفير المعلومات جيدًا (أو كسر المهاجم التشفير ولديه فرصة لقراءة كل شيء بنص واضح) ، يقرأ المهاجم اللاسلكي (الخطوة 2) الحزمة بأكملها التي تتدفق في الهواء إلى نقطة الوصول. يعدل المهاجم رسالة عن طريق تبديل رقم الحساب المصرفي برقمه الخاص وإعادة إدخال الرسالة في الهواء ، للانتقال إلى الإنترنت عبر AP.

في هذه الحالة ، إذا لم تكن هناك فحوصات سلامة من شأنها أن تكشف عن تغيير في محتوى الرسالة - سيتلقى المستلم رسالة برقم حساب مصرفي معدل. من المحتمل أن يكون الوضع الموصوف صعب التطبيق للغاية في الحياة الواقعية ، نظرًا لأن جميع الأدوات مثل تبادل البريد ، آمنة ضد هذه الأنواع من الهجمات (عبر عمليات التحقق من سلامة الرسائل والتشفير) ، فهي توضح مفهوم الهجوم تمامًا.

هناك نوعان من الإجراءات المضادة الرئيسية ضد هذا النوع من هجوم التكامل - التشفير (بحيث لا يتمكن المهاجم من قراءة الرسالة على الإطلاق) ورموز تكامل الرسائل (MIC) التي تعمل بشكل أساسي على وظيفة التجزئة مثل MD5 أو SHA1 التي تتطلب أثر الرسالة بالكامل وإنشاء تجزئة 128 بت (MD5) أو 160 بت (SHA1). في أي وقت ، هناك تغيير في محتوى الحزمة ، ستتغير قيمة التجزئة أيضًا ، مما يؤدي إلى رفض الرسالة (بالفعل بواسطة جهاز التوجيه اللاسلكي).

التسميات: Wireless Security أمن الشبكة للاسلكية

<< الصفحة الرئيسية