Ad-Hoc Connection Attack هجوم الاتصال المخصص

Ad-Hoc Connection Attack هجوم الاتصال المخصص

هجمات اتصال المخصص هي نوع سيئة للغاية من الهجمات، حيث كان المهاجم (المتطفلين) يستخدم 3 الثالثة حزب المستخدم الشرعي باعتبارها مرحلة إضافية أو رجل-في-وسط بين جهاز المهاجم وAP أو أي نوع آخر من العبارات.

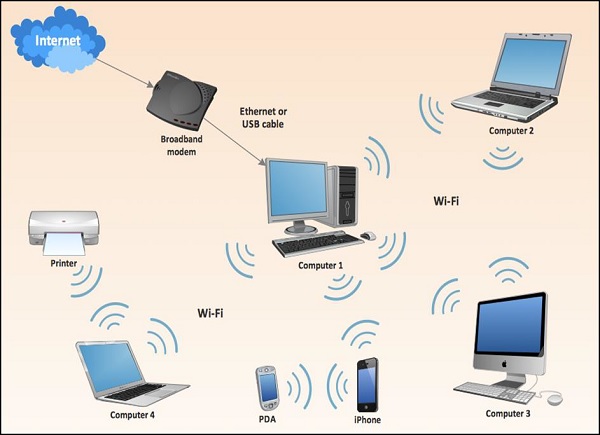

يمكن تكوين ميزة الشبكة اللاسلكية المخصصة ، المطلوبة للعمل على "الجهاز في المنتصف" ، على كل من جهاز Windows أو Linux ، وتسمح بإعداد ارتباط لاسلكي مخصص (نظير إلى نظير) بين العميل الأجهزة (بدون أي بنية أساسية إضافية للشبكة مثل AP). وراء الكواليس ، ما تفعله بالفعل ، هو إنشاء برنامج افتراضي AP على جهاز الكمبيوتر الخاص بك والجهاز الآخر مرتبط بـ SSID الذي قمت بإنشائه (إنشاء ارتباط لاسلكي بشكل فعال).

عند استخدام Linux ، يمكنك استخدام الأداة المسماة "airbase-ng" الموضحة سابقًا في هذا الفصل. من ناحية أخرى ، عند استخدام Windows ، يمكن إنشاء WLAN في إعدادات شبكة لاسلكية باستخدام "تكوين اتصال جديد أو شبكة جديدة".

سيصف الموقف التالي هجومًا مخصصًا. دعنا نتخيل أن المهاجم قد يكون أيًا من أجهزة الكمبيوتر رقم 2 أو 3 أو 4. الضحية (الرجل في الوسط) سيكون الكمبيوتر 1. سيكون هذا الكمبيوتر المحمول هو الشخص الذي يعمل ويخدم الاتصال اللاسلكي بالمناطق المحيطة ، وسوف لديك واجهة أخرى متصلة بالشبكة السلكية للوصول إلى الإنترنت.

قد يتصل المهاجمون بشبكة WLAN التي يبثها الكمبيوتر 1 ثم يستخدمونها لتوجيه كل حركة المرور إلى الإنترنت عبر هذا الكمبيوتر الضحية. من وجهة نظر الإنترنت ، يبدو أن الكمبيوتر 1 هو الذي ينشأ حركة المرور! لا يجب أن تكون الارتباطات اللاسلكية من الكمبيوتر 1 إلى جميع المهاجمين اتصالاً بشبكة Wi-Fi - فقد تكون تقنية Bluetooth أو أي نوع آخر من التقنيات اللاسلكية التي تدعمها جميع الأطراف التي تحاول التواصل مع بعضها البعض.

التسميات: Wireless Security أمن الشبكة للاسلكية

<< الصفحة الرئيسية